Wir alle haben tagtäglich mit Daten zu tun. Egal ob im privaten oder im beruflichen Umfeld. Sie sind unser höchstes Gut, beschreiben wer wir sind und entscheiden im Kontext von Unternehmen über deren Erfolg. Wir lernen über das Sammeln von Daten, wodurch ihnen von Grund auf ein hoher Stellenwert beigemessen wird. Deshalb sollten Daten jeder Form und Art geschützt werden. Speziell in Unternehmen, die nicht nur ihre eigenen, sondern auch Fremddaten verwalten und schützen sollen. Da viele Unternehmen und auch Behörden mit SAP arbeiten, wollen wir uns im Folgenden anschauen, wie SAP mit den Themen Sicherheit und Compliance umgeht.

Welche Lösung bietet SAP?

Fach- und Einzelrollen

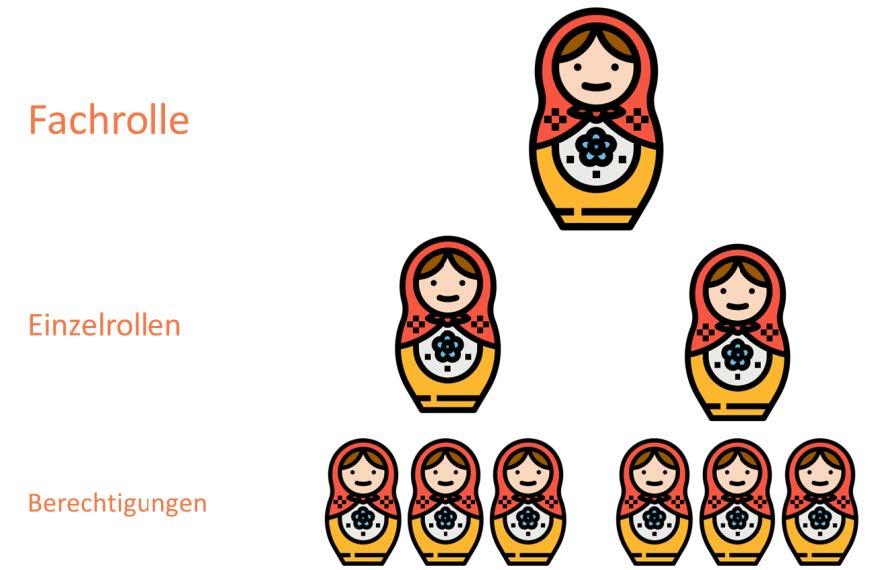

Um den Anforderungen bezüglich der Datensicherheit und der Compliance zu entsprechen, wird mit sogenannten Rollen und Berechtigungen gearbeitet. Zunächst gibt es zwei verschiedene Arten von Rollen, die Fachrollen und die Einzelrollen. Die Fachrollen sind wie eine große Matroschka und sammeln alle zusammengehörigen Aufgaben des Tätigkeitsfeldes eines Mitarbeitenden. Dessen Benutzer bekommt daher eine Fachrolle zugewiesen. In der großen Fachrollen-Matroschka sind dann die kleineren Einzelrollen-Matroschkas enthalten. Eine Fachrolle kann also aus einer oder mehreren Einzelrolle bestehen. Jede Einzelrolle beschreibt eine Aufgabe des Tätigkeitsfelds des Mitarbeitenden und enthält wieder alle notwendigen Berechtigungen.

Wie das Matroschka-Prinzip oben zeigt, hat jede Einzelrolle ihre spezifischen Berechtigungen, die darüber bestimmen, auf welche Daten Mitarbeitende zugreifen, was sie verarbeiten und was sie im SAP-System verwalten dürfen. So können sie sich auf ihre täglichen Aufgaben konzentrieren und bekommen die Daten zur Verfügung gestellt, die sie dafür benötigen. Dementsprechend stellen wir durch die Berechtigungen eine Balance zwischen Datenschutz und einem möglichst freien Handlungsspielraum im SAP-System innerhalb ihres Tätigkeitsfeldes sicher.

Berechtigungskonzept

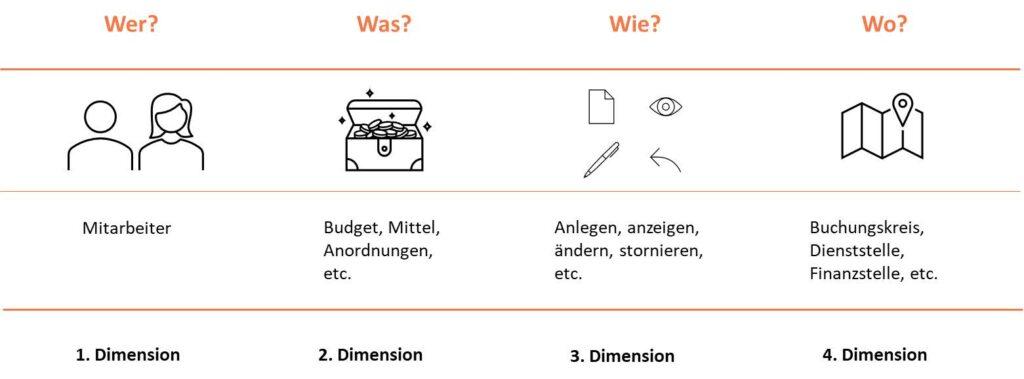

Im Kontext der Berechtigungen sollte man sich zunächst die folgenden vier Fragen, die auch als die vier Dimensionen der Berechtigungsverwaltung bekannt sind, stellen.

Damit bei der Berechtigungsvergabe nichts schiefgeht, sollten neben den vier Dimensionen der Berechtigungsverwaltung auch die drei Grundprinzipien für ein gutes Berechtigungskonzept beachtet und einbezogen werden. Zu diesen drei Prinzipien zählen das Minimalprinzip, das Data-Owner-Prinzip und die Segregation of Duties bzw. die Funktionstrennung.

Minimalprinzip

Das Minimalprinzip beschreibt das Vorgehen, einem Benutzer im SAP-System exakt die Berechtigungen zu übergeben, die für die Bearbeitung der entsprechenden Aufgaben im Arbeitsalltag benötigt werden. Damit soll der Benutzer in der Lage sein nur die für ihn relevanten Daten zu verwalten und zu bearbeiten, unter der Prämisse in seiner Arbeit durch fehlende Berechtigungen nicht blockiert zu werden.

Data-Owner-Prinzip

“With great power comes great responsibility.” – Uncle Ben (Spider-Man, 2002)

Mit der Verwaltung von Daten geht auch die Verantwortung einher. So geht es beim Data-Owner Prinzip darum, dass die Daten, für die ein Benutzer zuständig und berechtigt ist, gepflegt und gemäß den festgelegten Richtlinien und gesetzlichen Vorgaben bezüglich des Datenschutzes und der Sicherheit geschützt werden. Dies schließt auch die Entscheidung über die Ausweitung und generelle Vergabe der Zugriffsrechte im Kontext dieser Daten ein. Konkret geht es dabei auch um die Entscheidung bezüglich einer zentralen oder dezentralen Verwaltung der Daten, was wiederum auch von der Aufteilung des Unternehmens bzw. der Unternehmensstruktur (in SAP als Organisationsaufbau oder –struktur bezeichnet) abhängig ist. So sollte der höheren organisatorischen Einheit im Unternehmen die Verwaltungshoheit zukommen.

Segregation of Duties

Wenn von Segregation of Duties die Rede ist, geht es primär um die Schaffung von mehr Sicherheit bezüglich der Daten, indem z.B. über das sogenannte Vier-Augen-Prinzip aus Mitarbeitenden mit derselben Funktion gegenseitige Kontrollinstanzen entstehen. Ein gutes Beispiel, wie sowas in der Praxis aussehen kann, ist die Benutzerverwaltung unter dem Vier-Augen-Prinzip.

Man stelle sich vor, dass es in einer Abteilung eines Unternehmens zwei Benutzerverwalter gibt. Nun werden neue Mitarbeitende eingestellt und sollen mit ihren Benutzern Zugriff auf Funktionen und Daten im SAP-System erhalten. Um die Sicherheit zu erhöhen, können beide Benutzerverwalter neue Benutzer im System anlegen, jedoch kann der Vorgang des Anlegens nicht direkt vom anlegenden Benutzerverwalter abgeschlossen werden. Der jeweils andere Benutzerverwalter prüft die angegebenen, neuen Benutzerdaten und gibt den Anlagevorgang frei oder lehnt ihn ab.

Berechtigungen meistern – Zusammen mit OREXES das Herzstück Ihrer SAP-Sicherheit formen

Die Komplexität der Rollen- und Berechtigungsvergabe erfordert fundiertes Fachwissen, um Sicherheit, Datenschutz und Effizienz zu gewährleisten. Durch unser umfassendes Know-how im Bereich SAP-Berechtigungen, bieten wir Ihnen maßgeschneiderte Lösungen, die optimal auf Ihre individuellen Anforderungen zugeschnitten sind. Unsere Experten unterstützen Sie dabei, Risiken zu minimieren und die Compliance-Anforderungen zuverlässig zu erfüllen. Gemeinsam sorgen wir dafür, dass Ihre SAP-Landschaft sicher und zukunftsfähig bleibt.