Die Bedeutung eines modernen Identity and Access Management (IAM) nimmt stetig zu – nicht nur aus Gründen der Sicherheit und Compliance, sondern auch zur Effizienzsteigerung und Benutzerfreundlichkeit in Unternehmen. Angesichts immer strengerer Datenschutzvorgaben wie der DSGVO sowie der zunehmenden Digitalisierung und Cloud-Nutzung stehen viele Organisationen vor der Herausforderung, ihre Identitäts- und Zugriffsverwaltung zukunftssicher aufzustellen.

Ein zusätzlicher Handlungsdruck ergibt sich durch das End of Maintenance von SAP Identity Management (SAP IDM) im Jahr 2027. Unternehmen, die bislang auf diese Lösung setzen, müssen sich frühzeitig mit Alternativen beschäftigen, um Sicherheitsrisiken, steigende Wartungskosten und Kompatibilitätsprobleme zu vermeiden. Dies erfordert eine strategische Neuausrichtung hin zu modernen, flexiblen und cloudbasierten IAM-Architekturen.

Ein zentrales Ziel eines zeitgemäßen Identitätsmanagements ist es, Nutzeridentitäten effizient zu verwalten, Zugriffe sicher zu steuern und eine nahtlose Authentifizierung über verschiedene Systeme hinweg zu gewährleisten. Die OREXES-Referenzarchitektur verfolgt dabei einen Cloud-first-Ansatz und bietet Unternehmen eine zukunftssichere Lösung, um Identitäts- und Zugriffsmanagement zentral und effizient zu steuern – unter Berücksichtigung von hybriden Systemlandschaften, höchsten Sicherheitsstandards und regulatorischen Anforderungen.

Konzept der Architektur

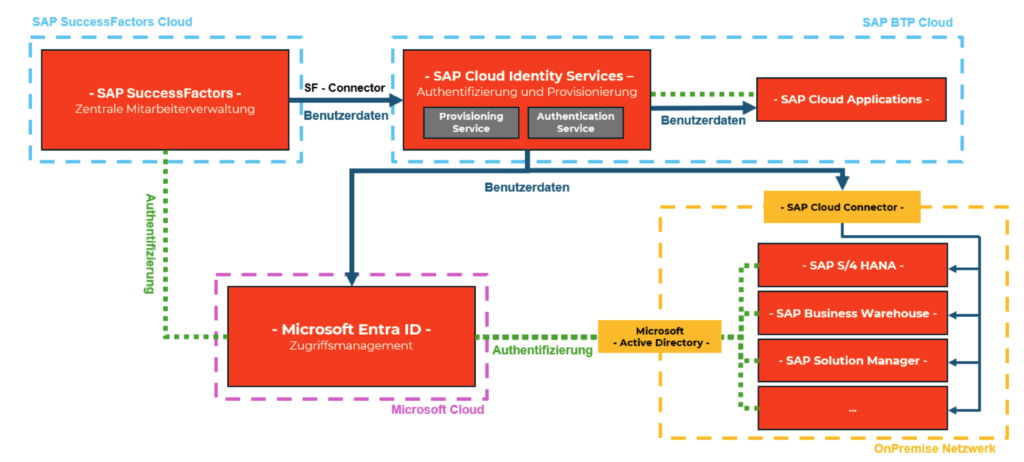

Die OREXES-Referenzarchitektur ist im Sinne eines Cloud-Identity-Broker aufgebaut und bildet das Dreigestirn eines klassischen Identitäts- und Zugriffsmanagements ab: Eine zentrale Benutzerdatenbank als Identity Provider, einem Identity Broker zur Autorisierung und einem zentralen Zugriffsmanagements zur Authentifizierung auf den Subsystemen.

Dieser Cloud-basierte Ansatz sorgt für Skalierbarkeit, hohe Verfügbarkeit und eine flexible Verwaltung der Identitäts- und Zugriffsmechanismen. Alle zentralen Komponenten befinden sich in der Cloud, wodurch eine ortsunabhängige und redundante Verwaltung von Identitäten und Zugriffsrechten ermöglicht wird.

Durch die Unterstützung verschiedener Konnektoren können jedoch auch On-Premise-Anwendungen nahtlos in das System integriert werden. Dies gewährleistet eine reibungslose Zusammenarbeit zwischen lokalen und Cloud-basierten Systemen, sodass Unternehmen sowohl bestehende IT-Infrastrukturen weiter nutzen als auch moderne Cloud-Technologien adaptieren können.

Komponenten der Referenzarchitektur

Im diesem Architekturmodell fungiert das SAP SuccessFactors-System als Identity Provider (IdP). Es ermöglicht eine effiziente und strukturierte Verwaltung des gesamten Mitarbeiterstamms durch innovative Personal- und Benutzerverwaltungstools. Die erfassten Benutzerdaten werden anschließend über einen SF-Connector an die SAP Cloud Identity Services weitergeleitet, wo sie für Authentifizierungs- und Autorisierungsprozesse genutzt werden.

Die SAP Cloud Identity Services übernehmen in diesem Modell die Rolle des Identity Brokers und der zentralen Provisionierungsinstanz. Sie importieren die Benutzerdaten aus SAP SuccessFactors, verarbeiten sie und leiten sie an die relevanten Subsysteme weiter. Dabei erfolgt ein Mapping der Benutzergruppen aus SuccessFactors auf entsprechende Berechtigungsrollen in den Anwendungssystemen.

Die Authentifizierung innerhalb der SAP Business Technology Platform (BTP) wird durch den integrierten Authentication Service sichergestellt. Für alle weiteren Anwendungssysteme sowie SAP SuccessFactors erfolgt die Authentifizierung über Microsoft Entra ID.

Microsoft Entra ID bildet das zentrale Zugriffsmanagement der Referenzarchitektur. Die Benutzerdaten werden durch den Provisionierungsdienst der SAP Cloud Identity Services übermittelt und als vertrauenswürdige Identitäten gespeichert. Dadurch wird eine sichere und benutzerfreundliche Authentifizierung über eine eigene Single Sign-On (SSO)-Infrastruktur ermöglicht – sowohl für On-Premise-Netzwerke als auch für Cloud-Systeme. Dabei kommt unter anderem Microsoft Active Directory zum Einsatz.

Als erfahrener Ansprechpartner im Bereich Identity & Access Management unterstützt OREXES Unternehmen dabei, eine maßgeschneiderte Lösung zu entwickeln und umzusetzen. Von der strategischen Planung über die technische Implementierung bis hin zum Betrieb – OREXES begleitet Sie auf dem Weg zu einer zukunftsfähigen IAM-Architektur.

Weitere Leistungen

Prozess- und Organisationsberatung

Unsere Organisations- und Prozessberatung begleitet den Wandel von Organisationen in engeren und umkämpften Märkten. Wir analysieren Hintergründe, integrieren regulatorische Anforderungen und unterstützen bei Technologieentscheidungen. Kunden schätzen unsere ganzheitliche Herangehensweise und unsere Fähigkeit, technische Aspekte verständlich zu erklären und den Überblick über Aufbau- und Ablauforganisation zu behalten.

WeiterlesenBerechtigungen

Die IT-Sicherheit für SAP-Kunden gewinnt an Bedeutung aufgrund von Compliance-Anforderungen und der DSGVO. SAP-Systeme bilden Geschäftsvorfälle in digitaler Form und erfordern klare Aufgabenverteilung und Berechtigungen, um Missbrauch zu verhindern. Unsere Berechtigungskonzepte kombinieren betriebswirtschaftliche Inhalte mit technischem Wissen für eine stimmige Verbindung von Aufbau- und Ablauforganisation.

WeiterlesenSAP Identity-Management

Das SAP Identity-Management ermöglicht eine systemübergreifende Benutzerverwaltung mit lückenloser Protokollierung. Es integriert auch Software von Drittanbietern und bietet die Möglichkeit, Cloud-Systeme einzubinden. Durch zentrale Benutzerprofile und Berechtigungen ermöglicht es effiziente Prozesse und einen genauen Überblick über Zugriffsrechte. Wir unterstützen Sie bei der Implementierung und Aktualisierung des SAP Identity-Managements für optimale Sicherheit.

WeiterlesenWorkflow

Um automatisierte Prozesse effizient und sicher zu gestalten, vereinheitlichen wir Geschäftsabläufe für maximale Nutzerfreundlichkeit. Eine umfassende Bestandsaufnahme klärt, wer welche Aufgaben im Unternehmen übernimmt und welche Abteilungen berücksichtigt werden müssen. Dabei analysieren wir bestehende Prozesse und entscheiden, ob Anpassungen an bestehenden Systemen oder die Integration neuer Elemente sinnvoll sind.

Weiterlesen